2026最新跨境DNS泄露检测工具推荐(免费在线检测|稳定可用)

你可能开了代理、切换了节点、甚至专门配置了代理环境,但可能还有个细节正在悄悄“出卖你”——那就是DNS泄露。

现在很多平台的风控已经越来越精细,不只是看IP,还会结合DNS解析路径、浏览器指纹检测等多维度数据来判定。

接下来就让小编和大家聊聊什么是DNS泄露、为什么要做DNS泄露检测,以及2026年有哪些稳定可用的免费在线检测工具可用?

一、什么是DNS泄露?为什么要重视

DNS泄露就是:你访问网站时,域名解析请求没有通过你当前的代理通道,而是直接走了本地网络。

DNS泄露会暴露真实IP位置,被运营商或网络环境记录访问行为、导致部分平台访问异常(尤其是跨境业务)。

所以,开始做跨境业务之前做一次DNS泄露检测其实是非常有必要的。

二、DNS泄露检测和DNS泄露测试有什么区别?

很多人会把DNS泄露检测和DNS泄露测试混着用,其实可以这样理解:

• DNS泄露检测:偏结果判断(有没有泄露)

• DNS泄露测试:偏过程分析(请求路径、服务器信息等)

一次完整的DNS泄露检测通常包含:

• DNS服务器位置

• DNS请求来源

• 是否匹配当前代理IP

• 是否存在异常解析路径

如果检测结果显示你的DNS服务器仍然来自本地ISP,那基本可以判断存在DNS泄露问题。

三、2026稳定可用的DNS泄露检测工具

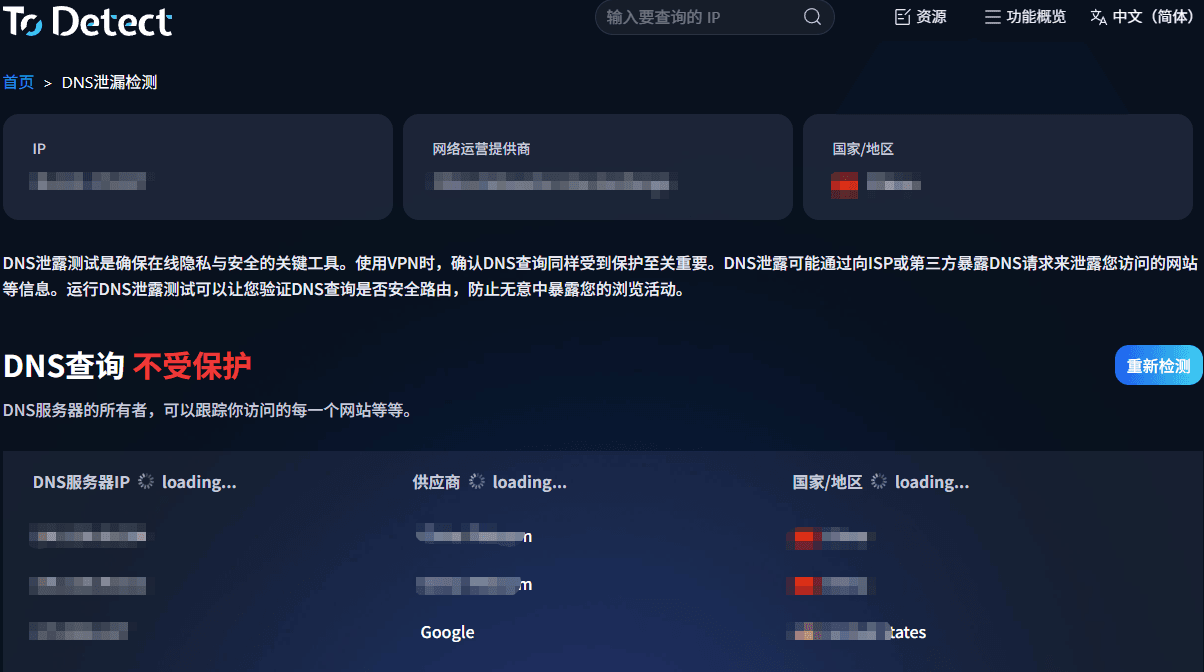

1、ToDetect:一站式检测工具(强烈推荐)

ToDetect的优势在于,它不仅能做DNS泄露检测,还整合了:浏览器指纹检测、IP环境分析、WebRTC检测等。

也就是说,它不仅帮你看“DNS有没有泄露”,还帮你判断整体网络环境是否“像一个真实用户”。

适合跨境账号运营(防关联)、多账号管理、风控测试、隐私保护用户。

2、其他常见DNS泄露测试工具(补充)

除了ToDetect之外,还有一些平台也可以作为辅助:

• DNS Leak Test平台(基础检测)

• IP检测类平台(附带DNS信息)

不过需要注意的是,这些工具大多只提供单一维度的DNS泄露测试,没有完整的环境分析能力。建议用ToDetect综合型工具。

四、跨境DNS泄露检测注意事项(很多人会踩的坑)

1、不要只测一次:结果可能“假安全”

不少用户做了一次DNS泄露测试,看到结果正常,就以为万事大吉。

实际上不同时间段DNS解析路径会变化、不同平台请求可能走不同DNS服务器、网络波动也会影响检测结果。

更稳妥的做法是至少测试2-3次、还要切换不同节点再测试,使用不同工具交叉验证(如ToDetect)。

2、注意“DNS位置”和“IP位置是否一致”

这是判断是否存在DNS泄露的核心点之一。

比如IP显示在美国,但DNS服务器在中国,这种情况基本可以判定为存在DNS泄露。

在使用ToDetect做DNS泄露检测时,可以重点关注:DNS服务器国家、ASN信息,是否属于本地ISP。

3、检测前一定要清理浏览器缓存

很多人忽略这一点,导致DNS泄露测试结果不准确。

原因是浏览器可能缓存了DNS解析记录,导致检测结果“看起来正常”。

建议清除浏览器缓存、使用无痕模式或更换浏览器进行测试。同时结合浏览器指纹检测一起看,会更准确。

4、不要忽略浏览器指纹检测的影响

只做DNS泄露检测是不够的。因为有些用户DNS没有泄露,但浏览器指纹暴露明显。

比如IP在海外,但字体/语言明显本地化、时区与IP不一致,这些都会影响整体隐私和账号安全。

建议使用ToDetect做“DNS泄露检测 + 浏览器指纹检测”一体化分析,重点看环境一致性,而不是单一指标。

5、不同代理工具的DNS策略不同

不是所有代理都会正确处理DNS请求,这一点非常关键。

常见情况包括:只代理流量,不代理DNS、使用系统默认DNS(容易泄露)、DNS走本地网关。

所以做DNS泄露测试时:不同代理工具都要分别检测、同一工具不同节点要测试、更新版本后也要重新检测。

6、移动网络 vs 宽带网络:结果可能不同

很多人只在电脑上测一次,但忽略了设备差异。

手机(4G/5G)DNS路径可能不同、WiFi与有线网络策略不同,不同运营商解析方式也不一样。

建议多设备测试(电脑 + 手机)、多网络环境测试(WiFi / 移动数据),这样才能真正确认是否存在DNS泄露。

五、如何避免跨境DNS泄露?实用建议

检测只是第一步,更重要的是如何避免DNS泄露。

1、使用支持DNS保护的代理工具

不是所有代理都能防DNS泄露,一定要确认:是否启用DNS加密、是否支持自定义DNS、是否有“防泄露开关”。

2、手动设置安全DNS

可以考虑使用:公共DNS(如加密DNS)、DoH / DoT(DNS over HTTPS / TLS),这样可以减少被本地ISP劫持的风险。

3、关闭WebRTC(防止真实IP暴露)

很多浏览器默认开启WebRTC,会导致真实IP泄露。建议使用插件关闭或使用隐私浏览器。

4、定期做DNS泄露测试

网络环境是动态的,建议每次更换代理后检测一次、定期用ToDetect做完整检测、关注DNS服务器是否变化。

写在最后:

现在的网络环境早就不是只看IP那么简单了,从DNS解析到浏览器指纹检测,每一个细节都有可能成为暴露你的“线索”。

不要只依赖单一工具,可以用ToDetect这种综合型平台,定期检查DNS、IP、浏览器指纹这些关键指标。

如果你正在做跨境业务,或者对隐私比较敏感,建议现在就去做一次完整的DNS泄露检测。很多问题早发现,成本会低很多。