不花钱也能防DNS泄露,这套DNS泄露检测方法我用了一年!

DNS泄露不像断网或者卡顿那么明显,它几乎没有任何提示,只有在做了DNS泄露检测或DNS测试之后,才发现问题已经存在很久了。

如果不想花太多钱,也不想折腾复杂环境,普通人有没有办法用低成本搞定这件事?答案是当然有的。

今天就让小编来给大家分享一个不花钱也能防DNS泄露的实用方法,还会教大家一些具体实操步骤。

一、什么是DNS泄露?为什么你必须重视

DNS就像互联网的“电话簿”,负责把网址解析成IP地址。如果你使用代理或VPN,但DNS请求却绕过了它,直接走本地网络,这就叫DNS泄露。

常见导致DNS泄露的情况包括:

• 系统默认DNS未被替换

• 浏览器使用独立DNS(比如DoH)

• 多网卡或IPv6未关闭

一旦泄露,你访问过哪些网站,依然可以被轻松记录下来。

二、如何进行DNS泄露检测?(低成本方案)

想确认自己是否存在DNS泄露,其实很简单,不需要复杂设备。

1. 在线DNS泄露测试工具

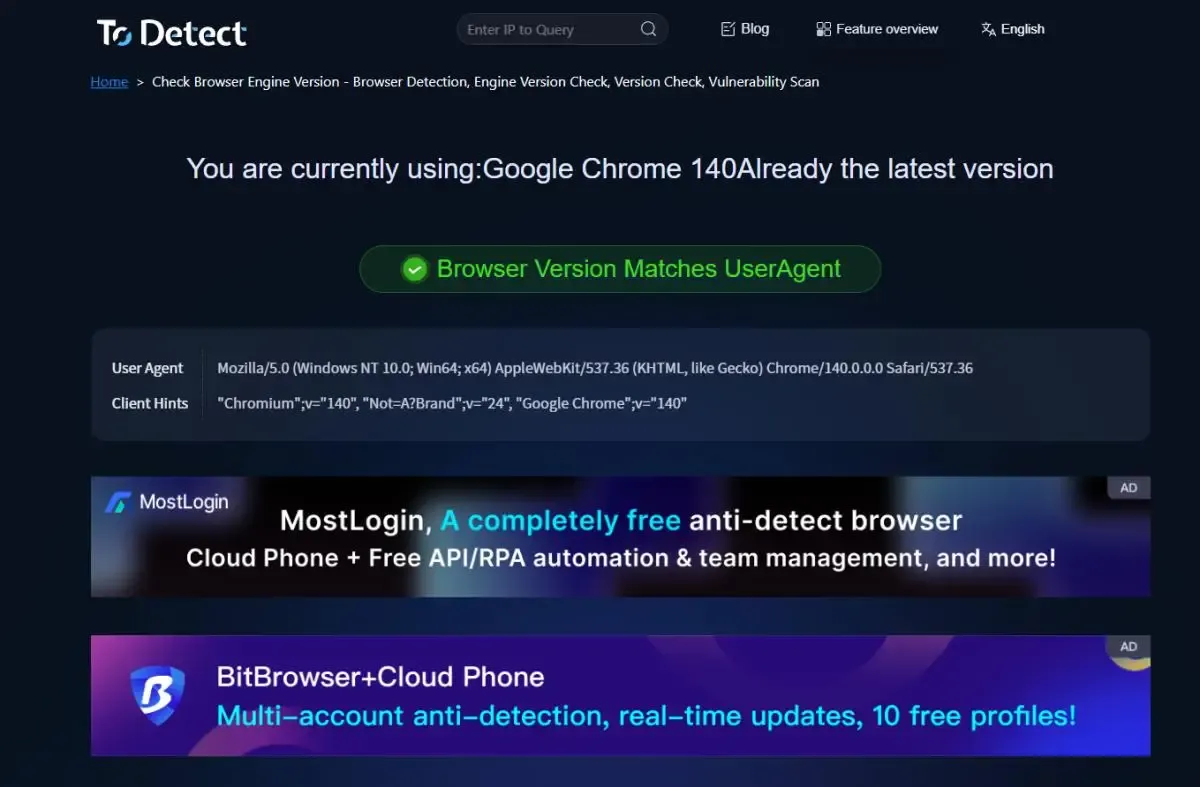

最直接的方法就是使用在线DNS泄露测试网站(https://www.todetect.cn/)。

这些工具会检测你的DNS请求来源,如果显示的不是你代理所在地,而是你真实网络运营商,那基本可以确定发生了DNS泄露。

2. 搭配浏览器指纹检测一起用

即使没有DNS泄露,你的设备也可能通过指纹暴露信息。所以建议把浏览器指纹检测一起做。

这里推荐ToDetect指纹查询工具检测:

• 浏览器指纹唯一性

• WebRTC泄露

• DNS相关信息

• IP一致性

通过这种组合检测,你不仅能发现DNS泄露,还能判断整体匿名性是否可靠。

三、不同DNS泄露检测方式对比(实测参考)

在实际使用中,不同的DNS泄露检测方式各有优缺点,下面整理了一份对比表,方便你根据自身需求选择合适方案:

| 检测方式 | 适用人群 | 是否免费 | 检测维度 | 优点 | 局限性 |

|---|---|---|---|---|---|

| 在线DNS泄露测试网站 | 新手用户 | ✅ 是 | DNS服务器、IP归属 | 操作简单,打开即用 | 无法长期监控 |

| 浏览器指纹检测工具(如ToDetect指纹查询工具) | 进阶用户 | ✅ 基本免费 | 指纹、DNS、WebRTC | 检测更全面 | 需要理解结果含义 |

| 本地脚本监控DNS请求 | 技术用户 | ✅ 是 | DNS解析记录 | 可实现持续DNS泄露监控 | 配置门槛较高 |

| 路由器级DNS监控 | 家庭/团队 | ⚠️ 低成本 | 全局DNS流量 | 覆盖所有设备 | 需要一定设备支持 |

| VPN自带DNS保护检测 | 普通用户 | ⚠️ 部分付费 | DNS是否走隧道 | 一键开启,省心 | 不同服务质量差异大 |

四、低预算实现持续DNS泄露监控的方法

1. 利用免费监控工具 + 定期检测

可以采用一个简单但有效的策略:

• 每周固定时间做一次DNS泄露检测

• 使用不同网络环境(WiFi / 移动数据)测试

• 记录DNS服务器变化

虽然是手动方式,但对于个人用户来说已经足够。

2. 配合脚本实现自动化检测(进阶玩法)

如果你有一点技术基础,可以用脚本实现自动DNS泄露监控,比如:

• 定时请求DNS检测接口

• 对比返回的DNS服务器IP

• 发现异常自动提醒(邮件/Telegram)

成本几乎为0,只需要一台常开的电脑或云服务器(甚至免费套餐即可)。

3. 使用公共DNS + 强制配置

为了从源头减少DNS泄露,可以直接手动指定DNS,比如:

• Cloudflare DNS(1.1.1.1)

• Google DNS(8.8.8.8)

同时在IP工具中开启:“强制DNS走隧道”、“阻止IPv6泄露”。这一步其实是很多人忽略的关键点。

五、常见DNS泄露场景及解决办法

1. 浏览器导致的DNS泄露

• 像Chrome、Firefox都有内置DNS功能(DoH),可能绕过IP工具。

解决方法:关闭浏览器的安全DNS或统一设置为代理DNS。

2. WebRTC泄露(常被误认为DNS问题)

• WebRTC会直接暴露本地IP,经常和DNS泄露一起出现。

解决方法:浏览器插件限制WebRTC、使用指纹浏览器。

3. IP工具本身配置问题

• 一些廉价IP工具默认没有完全防泄露。

建议:选择支持DNS保护的服务或手动配置防火墙规则。

六、低预算工具组合推荐(实用清单)

如果你不想折腾太多,可以直接用这一套组合:

• DNS泄露检测:ToDetect + IPdeep

• 浏览器指纹检测:ToDetect指纹查询工具

• DNS配置:Cloudflare DNS

• 辅助工具:浏览器隐私插件

这一套下来,基本不花钱,就能覆盖大多数隐私风险。

说到底

很多人觉得网络隐私保护很复杂、很烧钱,其实不然。通过合理使用工具和一些简单设置,完全可以低预算防护DNS泄露。

教大家一套“在线DNS泄露测试 + 浏览器指纹检测(如ToDetect)”的组合,足够应对日常使用场景。切记养成定期检查的习惯更重要。

广告

广告