DNS泄露检测在线方法合集|免费工具快速检测DNS是否泄露

DNS泄露虽然看起来不起眼,却可能直接暴露你的真实网络访问记录,甚至让你的隐私保护形同虚设。

现在有很多DNS泄露检测的方式,网上的工具也是数不胜数,很多人不知道到底用什么方式和工具比较稳妥。

今天小编就来分享一下DNS泄露检测在线方法合集以及有哪些免费工具能快速检测DNS是否泄露的实用技巧。

一、什么是DNS泄露?为什么它这么重要

DNS(域名系统)就像互联网的“电话簿”,即使你使用了IP工具或代理,如果DNS请求没有被加密,仍然可能通过本地运营商泄露你的访问记录,这就是所谓的DNS泄露。

尤其是在以下场景中更要注意:

• 使用公共WiFi上网

• 使用IP工具访问外网

• 跨境访问网站或应用

• 对隐私安全要求较高的用户

二、DNS泄露检测的核心原理是什么?

DNS泄露检测,本质上就是检查你的DNS请求是否通过了预期的安全通道,还是绕回了本地网络运营商。

通常检测工具会通过以下方式判断:

• 记录你的DNS请求来源IP

• 判断DNS服务器是否属于VPN或加密网络

• 对比是否存在“异常DNS节点”

• 多节点交叉检测,提高准确率

如果检测结果中出现你本地运营商或陌生国家的DNS服务器,那基本可以判定存在DNS泄露问题。

三、DNS泄露检测在线工具有哪些?

现在网上有很多免费的DNS泄露测试工具,不需要下载软件,打开网页就能检测,非常方便。

1. 在线DNS泄露测试网站

一些专业安全网站提供一键检测功能,只需点击“开始测试”,系统就会自动运行多个DNS请求并生成报告。

这类工具的优点是:操作简单、检测速度快、结果直观、支持多节点分析。适合普通用户快速排查问题。

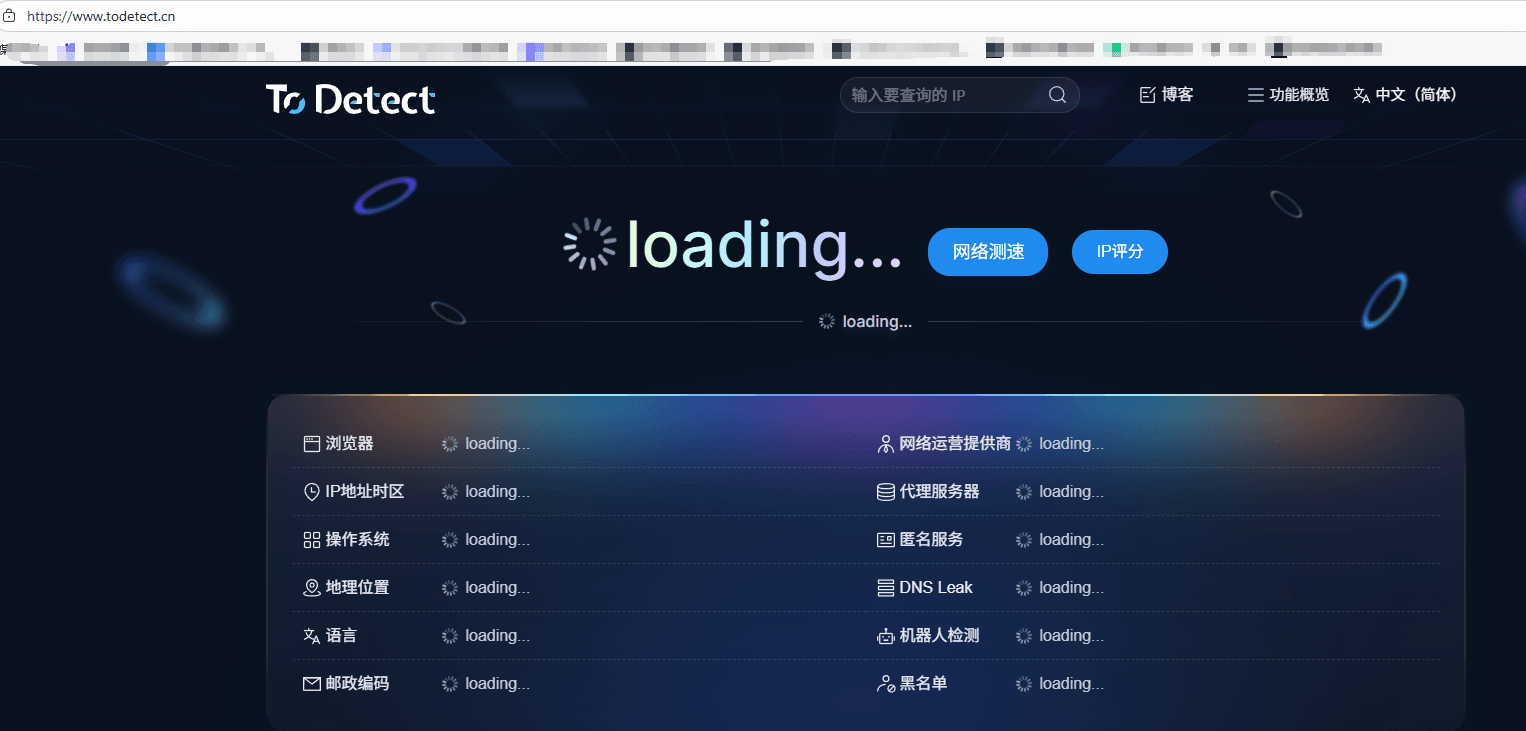

2. ToDetect在线检测工具

在众多工具中,ToDetect这种综合检测平台比较受欢迎。它不仅支持DNS泄露检测,还可以结合网络环境做整体分析。

使用方式也很简单:

1. 打开网站

2. 点击DNS检测模块

3. 等待几秒生成结果

它的优势在于:支持多维度检测/可同时查看DNS来源/界面清晰,适合新手/可搭配其他隐私检测功能使用。

如果你想做更全面的网络安全检查,ToDetect这种工具会更省心。

3. 浏览器指纹检测辅助判断

• 除了DNS泄露测试,其实很多人还会结合浏览器指纹检测一起使用。

• 具体包括:字体信息、屏幕分辨率、插件信息、时区与语言、WebGL数据。

• 这样操作的原因是即使DNS没有泄露,如果浏览器指纹太独特,也可能被追踪身份。

所以很多人会用“DNS泄露检测 + 浏览器指纹检测”组合方式,提高整体隐私安全性。

四、如何判断DNS是否泄露?

□ 首先看DNS服务器的归属。

如果检测结果里出现的是你本地网络运营商,比如某些本地ISP的DNS,那基本可以判断存在DNS泄露的可能性。

□ 其次看DNS节点是否“混乱”。

比如同一次测试中,结果里出现多个国家或地区的DNS服务器,这种情况就很典型。

□ DNS是否与你当前IP位置一致。

如果你人在国内,但DNS解析结果却频繁跳到其他地区,这种不一致也值得警惕。

□ 最后补充一点

有时候DNS不是“完全泄露”,而是“部分泄露”,比如只在某些应用或浏览器中发生。所以不要只测一次,换不同网络环境、多测几次DNS泄露检测结果会更靠谱。

五、常见DNS泄露检测方式对比表

六、DNS泄露检测常见问题解析

1. 开了IP工具还需要做DNS泄露检测吗?

需要。IP工具只负责加密流量,但如果DNS走了本地运营商,依然可能发生DNS泄露。建议连接工具后做一次DNS泄露测试确认安全性。

2. DNS泄露检测结果显示“本地DNS”,是不是就不安全?

基本可以认为存在风险。本地DNS说明你的请求可能没有通过IP工具或加密DNS通道,访问记录可能被运营商获取。

3. DNS泄露检测多久做一次比较合适?

建议在以下情况必测:更换IP工具、连接新WiFi、修改网络设置后。日常使用的话,定期每周或每月检查一次即可。

总结:别忽视DNS隐形风险

很多人只关注IP隐藏,却忽略了DNS泄露这个关键环节。实际上,DNS泄露才是最容易被忽视但又最容易暴露信息的点。

大家要养成定期做DNS泄露检测的习惯,如果你不想操作复杂配置,可以直接使用ToDetect这样的在线工具。