手机也会DNS泄露?Android/iOS系统DNS泄露怎么修复

很多人会遇到自己明明用了 IP工具,结果还是被跟踪、广告多、定位怪怪的。其实出现这样的情况很可能就是 DNS 泄露。

手机也会发生 DNS 泄露,这可不是电脑端的专利。因为手机系统不一样,如果出现 DNS 泄露的情况,要分清 Android / iOS 系统再去做好检测和修复。

接下来小编就给大家详细聊聊——Android / iOS 系统 DNS 泄露检测与修复到底该怎么做!

一、什么是 DNS 泄露?

DNS(域名解析)就像电话簿:你在浏览器输入网址的时候,DNS 会把它翻成服务器的 IP。

DNS 泄露就是:你以为走的是安全通道,但实际上 DNS 请求绕开了 IP工具,走了本地的 ISP 或未加密通道,导致你的上网记录、访问站点等信息被暴露。

关键点:

DNS 请求是明文的(除非用了 DoH / DoT),很容易被拦截或记录。

手机 DNS 泄露会泄露你访问的网站清单、定位间接线索,影响隐私与安全。

二、手机为什么会发生 DNS 泄露?

IP工具 配置不完善:客户端没有“DNS 泄露保护”或没有拦截系统 DNS 请求。

系统优先使用系统 DNS:Android / iOS 有时会优先走系统设置或运营商 DNS。

Wi-Fi 劫持或路由器中间人(尤其公共 Wi-Fi):路由器强制下发 DNS。

应用或系统自动回退(fallback):IP工具 断开时,系统会回退到默认 DNS。

第三方安全软件或“加速器”篡改 DNS 配置。

长尾关键词提示: 手机 DNS 泄露原因、手机上网隐私泄露、Wi-Fi DNS 劫持 等。

三、如何给手机做DNS泄露检测?(实操步骤)

下面的检测步骤简单、可直接上手。建议在两种状态下都做一遍:

关闭 IP工具(baseline 测试)

开启 IP工具(检验效果)

1)用浏览器做快速检测(最直接的方法)

打开手机浏览器(Safari / Chrome / 任意浏览器),访问一个 DNS 泄露检测网站(搜索 “DNS 泄露检测” 即可找到多家在线检测工具)。

检测页面会显示解析你的 DNS 的解析器 IP 与归属地。

若启用了 IP工具,但看到的是你 ISP 的 DNS 或本地 DNS 提供商,说明发生了 DNS 泄露。

若看到 IP工具 服务商的 DNS,则通常说明 没有 DNS 泄露。

2)在不同网络条件下检测

手机数据(4G / 5G)下测试一次。

连家里 / 公司 Wi-Fi 下测试一次。

连公共 Wi-Fi(咖啡馆)测试一次。

不同网络可能有不同表现,尤其是 Wi-Fi 路由器会影响 DNS。

3)用专用工具或 APP 做更深入检测

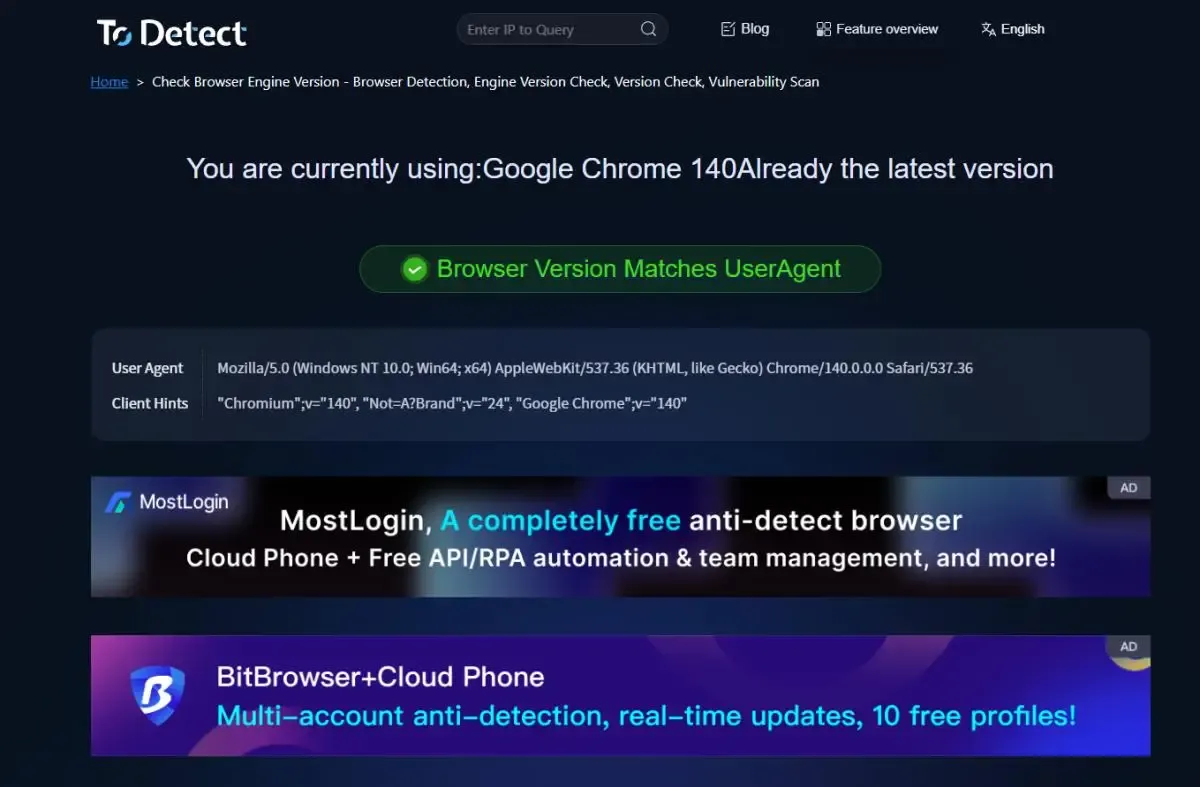

一些安全 / 隐私检测工具能做更深入的 DNS 泄露检测,还有浏览器指纹检测模块(比如你提到的 ToDetect 浏览器指纹检测 这种类别工具)可以帮你检测浏览器是否暴露其它指纹信息(和 DNS 是互补的隐私检测维度)。

小技巧: 做检测时截个屏(记录解析器 IP),方便对比修复前后差异。

四、Android / iOS 系统 DNS泄露修复方法

方法 A — 使用靠谱的 IP工具 并启用 DNS 泄露保护(首选)

选择支持 DNS 泄露保护 的 IP工具(查说明或设置里找 “DNS Leak Protection”)。

启用后 IP工具 会拦截所有 DNS 请求并用 IP工具 的解析器。

有些 IP工具 也支持内置 DoH / DoT(DNS over HTTPS / TLS),更安全。

方法 B — 在系统层面设置自定义 DNS(针对 Wi-Fi)

iOS(Wi-Fi)

路径:

设置 → Wi-Fi → 点击当前网络右边的 “i” 图标 → 配置 DNS → 手动。

添加 DNS:1.1.1.1(Cloudflare)、8.8.8.8(Google)或 9.9.9.9(Quad9)。

保存后再次做 DNS 泄露检测(注意:这只影响当前 Wi-Fi)。

Android(Wi-Fi)

Android 各厂商界面不同,但通常路径如下:

设置 → 网络与互联网 → Wi-Fi → 长按网络 → 修改网络 → 高级选项 → IP 设置改为 静态 或修改 DNS1 / DNS2。

或者进入 Wi-Fi 详情处配置 DNS(查看你手机的具体步骤)。

方法 C — 启用系统 / 应用级加密 DNS(DoH / DoT / Private DNS)

Android 9+(私有 DNS)

路径:

设置 → 网络与互联网 → 高级 → 私有 DNS(Private DNS) → 输入1dot1dot1dot1.cloudflare-dns.com 或其他 DoT 提供商。

启用后系统会通过加密通道做 DNS 解析,避免明文泄露(即使在公共 Wi-Fi 下也更安全)。

iOS(iPhone)

iOS 本身支持以配置档或第三方应用启用 DoH,但没有像 Android 那样统一入口。

常用方式:

使用支持 DoH 的 IP工具 应用或专门的 DNS App(如 Cloudflare 的 1.1.1.1 APP、或 Intra / Nebula 类应用)。

也可以通过配置描述文件或使用支持 DoH 的 Wi-Fi 路由器实现。

五、检查修复是否成功(复测)

重新连接网络(或重启手机)后,按检测步骤再次访问 DNS 泄露检测网站。

对比解析器 IP 与归属,确认是否变为你想要的 DNS(IP工具 或 自定义 DNS 提供商)。

如果问题仍在:尝试换一个 IP工具、检查是否有公司 / 运营商下发策略或安全 App 干扰。

六、手机 DNS 泄露检测常见问题解析(FAQ)

Q1:我用的是公共 Wi-Fi,能完全信任 IP工具 吗?

A:尽量使用支持 DNS 泄露保护和加密 DNS 的 IP工具,必要时在路由器层面检查 DNS 或避免在公共 Wi-Fi 做敏感操作。

Q2:只改 DNS 就够了吗?

A:改 DNS 是重要一步,但还需注意 IP工具、浏览器指纹、系统更新与应用授权等隐私面向,全面防护更稳妥。

Q3:我可以信任 1.1.1.1 或 8.8.8.8 吗?

A:这些是知名的公共 DNS 提供商,通常比运营商 DNS 更可靠,但它们也会有自己的隐私政策——选择前可简单查看隐私承诺。

七、懒人一分钟自查DNS泄露小清单

开 IP 工具→ 访问 DNS 泄露检测网站 → 看解析器是不是 IP工具 的。

若不是:开启 IP工具 的 DNS 泄露保护或使用支持 DoH / DoT 的 App。

家里路由器一并检查;公共 Wi-Fi 尽量用加密 DNS 或换网络。

顺手用 ToDetect 浏览器指纹检测 看浏览器隐私漏了没。

总结

手机也会 DNS 泄露,这不是小概率事件。按上面的步骤自己检查一下再修复,能把被动暴露的隐私风险降很多。

别忘了:DNS 泄露检测 + ToDetect 浏览器指纹检测 + 合理使用 DoH / DoT = 真正的手机私密防护。

广告

广告