美国代理IP DNS泄露如何修复?附DNS泄露检测与安全配置教程

做跨境业务或者访问海外平台时,很多人会选择使用美国代理IP来“切换身份”。跨境访问大家都会忽略一个关键问题——DNS泄露。

一旦发生DNS泄露,即使你的IP已经切换到美国,真实网络环境还是会被暴露,轻则影响访问效果,重则直接导致账号风控甚至封禁。

接下来就让小编给大家来说说使用美国代理IP环境DNS泄露如何修复?以及在美国代理IP环境下如何配置更安全。

一、什么是DNS泄露?为什么必须重视

DNS的作用就是把网址解析成IP地址。如果你使用了美国代理IP,但DNS请求仍然通过本地网络(比如中国或其他地区)发出,这就是典型的DNS泄露。

这种情况在以下场景中特别危险:

• 跨境电商账号运营(如多账号管理)

• 海外社媒注册与养号

• 数据采集与自动化操作

一旦平台结合浏览器指纹检测,再加上DNS异常,基本就是“高风险用户”标签,很难避免被限制。

二、如何做DNS泄露检测(新手也能快速上手)

在优化之前,第一步一定是做DNS泄露测试。很多人以为“开了代理就万事大吉”,其实不检测根本不知道有没有问题。

1. 在线工具检测

直接打开一些检测网站,访问后它会显示你的DNS服务器所在地。如果你使用的是美国代理IP,那么理想状态下,显示的DNS也应该是美国。

建议多测几次,不同网站交叉验证,避免误判。

2. 指纹检测工具辅助判断

像 ToDetect 这类工具,不仅可以做DNS泄露检测,还可以结合浏览器指纹检测,查看整体环境是否一致。

比如IP在美国、DNS也在美国、时区为美国,浏览器语言为英文,如果这些信息一致性很高,说明环境相对安全。

三、美国代理IP环境下DNS泄露的常见原因

很多人明明用了代理,但还是出现DNS泄露,通常是以下几个原因:

1. 系统默认DNS未修改

操作系统(Windows/macOS)默认使用本地ISP的DNS,即使你开了代理,DNS请求仍然直连。

2. 浏览器未走代理DNS

部分浏览器默认不会通过代理发送DNS请求,尤其是未开启相关设置时。

3. 代理类型不支持DNS转发

有些低质量代理(尤其是HTTP代理)并不会处理DNS请求,导致泄露。

4. WebRTC泄露

浏览器中的WebRTC功能也可能暴露真实IP和DNS信息,这一点经常被忽略。

四、如何修复DNS泄露(实操步骤)

接下来讲重点:如何一步步修复DNS泄露问题。

1. 使用支持DNS解析的代理(优先SOCKS5)

选择美国代理IP时,尽量使用SOCKS5协议,它天然支持DNS通过代理解析,比HTTP代理更安全。

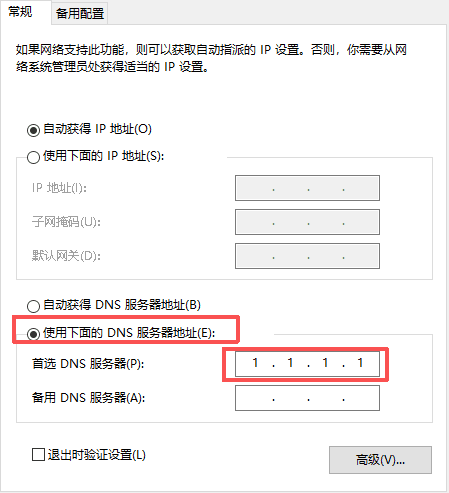

2. 修改系统DNS(关键一步)

可以手动将DNS改为以下类型:

• 美国本地DNS(更真实)

• 公共DNS(如1.1.1.1或8.8.8.8)

如果你追求“环境一致性”,建议使用美国地区DNS,这样DNS泄露测试结果更自然。

3. 浏览器强制走代理DNS

Chrome:需要配合插件或启动参数(如 --host-resolver-rules)

Firefox:可以在设置中开启“通过代理解析DNS”

这一步非常关键,否则你前面的设置可能白做。

4. 关闭WebRTC泄露

建议使用插件禁用WebRTC或在浏览器设置中关闭相关功能,否则即使DNS正常,也可能通过WebRTC暴露真实IP。

5. 使用指纹浏览器统一环境

如果你是做账号业务,强烈建议使用带有环境隔离功能的浏览器,并结合浏览器指纹检测工具检查一致性。

重点关注:时区(USA)、语言(en-US)、字体和分辨率、Canvas/WebGL指纹。

结合ToDetect这类工具做全链路检测,可以有效避免“伪美国环境”。

五、如何配置安全的美国代理IP环境

如果你想一步到位,建议按以下思路配置,标准组合:

• 美国住宅代理IP(稳定性高)

• SOCKS5协议

• 美国DNS服务器

• 浏览器开启代理DNS解析

• 禁用WebRTC

• 使用独立浏览器环境(防指纹关联)

进阶方法:每个账号绑定独立IP,定期做DNS泄露测试,配合自动化工具监控环境变化。

总结:避免DNS泄露的核心思路

如果你已经在使用美国代理IP,建议现在就花几分钟做一次完整的DNS泄露测试,看看当前环境是否真的“干净”。

建议大家定期做DNS泄露检测,结合浏览器指纹检测工具(比如ToDetect)检查整体一致性,把IP、DNS、时区、语言这些细节全部统一起来。

如果你刚开始接触美国代理IP,这些步骤可能看起来有点复杂,只要配置好,就是一套非常稳定、安全的环境,后续使用会省很多麻烦。