HTTP2/SSL 指纹检测实战教程:3分钟快速学会核心方法

在互联网安全和流量分析领域,越来越多的人开始关注 HTTP2/SSL 指纹检测。

这项技术就是通过分析网站的 HTTPS 握手信息,来判断客户端和服务端的一些特征,比如浏览器类型、操作系统,甚至 TLS 加密套件的使用情况。

但会有不少人还不知道要怎么操作,接下来小编跟大家分享一个可以快速上手教程,让你用最短的时间掌握和使用 HTTP2/SSL 指纹检测。

一、什么是 HTTP2/SSL 指纹检测?

HTTP/2 是 HTTP 协议的升级版,支持多路复用、头部压缩等特性,而 SSL/TLS 则是保证网络传输安全的加密协议。

当我们访问网站时,浏览器和服务器在握手过程中会交换一些加密信息,这些信息就可以被用来生成一个“指纹”。

HTTP2/SSL 指纹检测就是通过分析 HTTPS 连接中的握手信息,判断客户端、服务器或网络设备的特征。

二、HTTP2/SSL 指纹检测能做什么?

1. 提升安全防护

通过指纹检测,我们可以识别异常客户端或潜在攻击行为,例如检测非标准浏览器或爬虫请求。

2. 优化网站兼容性

检测用户的 HTTP2/SSL 特性后,网站可以针对不同浏览器进行优化,提升访问体验。

3. 数据分析与渗透测试

在渗透测试中,通过分析 HTTP2/SSL 指纹,可以推测服务端的版本、加密套件甚至操作系统类型,有助于发现潜在漏洞。

三、常用的 HTTP2/SSL 指纹检测方法

在实际操作中,主要通过两种方式来进行 HTTP2/SSL 指纹检测:

1. 被动抓取分析

利用抓包工具(如 Wireshark 或 Fiddler)分析 TLS/HTTP2 握手数据包,提取客户端或服务端信息。这种方法适合在实验环境中练习,但操作复杂,对新手不太友好。

2. 在线或工具检测

这类方式最适合快速上手,尤其是使用 ToDetect 指纹查询工具,你只需要输入目标网站地址,就能自动生成 HTTP2/SSL 指纹报告。

包括支持的协议版本、加密套件、浏览器特性等信息。这种方法效率高,操作简单,非常适合日常检测和安全分析。

四、使用 ToDetect 指纹查询工具快速检测

1. 打开 ToDetect 指纹查询工具 官网。

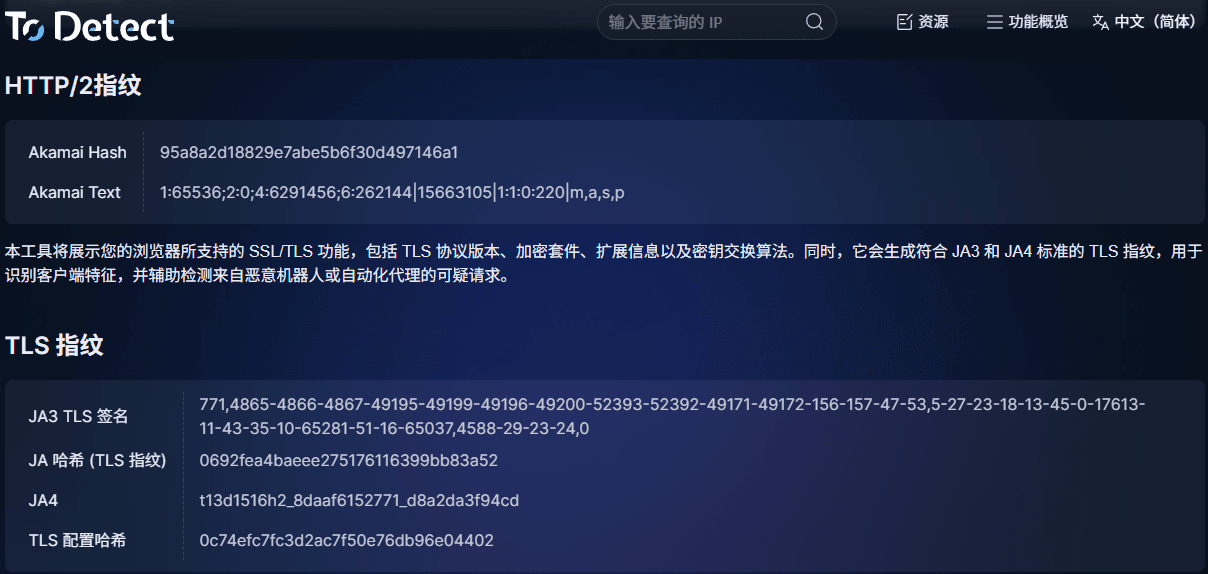

2. 进入页面后,会自动抓取网站的 HTTP2/SSL 握手信息开始检测。

3. 检测结果会显示支持的 HTTP2/SSL 协议版本、TLS 加密套件、服务器类型以及浏览器指纹特征。

通过这种方式,你可以在几分钟内得到完整的 HTTP2/SSL 指纹报告。

而且工具还会标注潜在的安全问题和优化建议,非常适合初学者和安全分析人员使用。

五、HTTP2/SSL 指纹检测实战技巧

| 检测技巧 | 应用场景 | 注意事项 |

|---|---|---|

| 检查 TLS 握手延迟 | 判断服务器性能和网络延迟 | 延迟高不一定是安全问题,需结合其他指标分析 |

| 分析 ALPN 支持情况 | 确认客户端支持的协议(HTTP/2、HTTP/1.1) | 某些代理或 CDN 会修改 ALPN 信息,需验证 |

| 验证证书链完整性 | 防止中间人攻击或伪造证书 | 注意自签名证书和过期证书的区别 |

| 查看压缩算法支持 | 优化数据传输效率 | 部分压缩算法存在安全风险,需谨慎使用 |

| 对比不同浏览器指纹 | 识别潜在爬虫或异常访问 | 多浏览器组合可提高识别精度,但需注意隐私合规 |

1、结合浏览器指纹检测使用

单纯看 HTTP2/SSL 指纹有时信息有限,结合 浏览器指纹检测 可以更精准地识别客户端特征,比如用户浏览器版本、操作系统、插件信息等。

2、关注 TLS 加密套件

检测中发现过时或弱加密套件要及时处理,这直接关系到网站安全。

3、定期检测

网站配置和浏览器版本都在不断更新,定期使用 ToDetect 指纹查询工具 检测,可以确保安全策略和兼容性保持最佳状态。

4、合理分析长尾指标

HTTP2/SSL 指纹检测不仅要看主要版本,还可以分析细分指标,比如 ALPN、SNI 支持情况、HTTP2 多路复用能力等。这些信息对安全攻防和性能优化都有参考价值。

六、HTTP2/SSL 指纹检测常见问题与注意事项

误判问题:

部分 CDN 或代理服务器可能会修改 TLS 握手信息,导致指纹检测出现误判,需要结合实际环境判断。

隐私保护:

在做 浏览器指纹检测 时,要注意用户隐私合规问题,不要随意收集个人敏感信息。

工具选择:

除了 ToDetect 指纹查询工具,市面上也有很多 HTTP2/SSL 指纹检测工具,但选择一个简单、数据完整、更新及时的工具最关键。

总结

HTTP2/SSL 指纹检测不管是优化网站访问体验、提升安全防护,还是做浏览器指纹检测和流量分析,这都是一项非常实用的技能。

如果你刚接触这块,建议直接用 ToDetect 指纹查询工具 来练手,输入网址就能快速生成完整指纹报告,几分钟就能看到结果。

广告

广告