2026浏览器指纹检测越来越强?教你如何稳定应对新算法

如果你最近发现账号越来越难养、环境动不动就被识别,大概率不是你操作出了问题,而是浏览器指纹检测又升级了。

不少平台已经不再只看 IP、Cookie 这些基础参数,而是开始综合判断你的浏览器指纹环境是否“可信”。

接下来小编和大家聊聊针对浏览器指纹检测越来越强的情况下,普通用户到底该怎么搭建稳定、安全、长期可用的环境,应对不断更新的新算法。

一、什么是浏览器指纹?为什么它这么难躲?

浏览器指纹识别就是平台通过收集你设备和浏览器的各种参数,给你生成一个“唯一身份标识”。

这些参数包括但不限于:

• 操作系统版本

• 浏览器类型、内核、语言

• 屏幕分辨率、显卡信息

• Canvas、WebGL、AudioContext

• 字体列表、时区、硬件并发数

单看其中一项都很普通,但组合在一起,就会形成一个高度唯一的指纹。这也是为什么很多人换了 IP、清了 Cookie,还是会被平台识别出来。

现在的新算法,更强调一致性和稳定性。只要你的浏览器指纹环境前后变化异常,或者和常规用户差异过大,就容易触发风控。

二、新一代浏览器指纹检测,有哪些变化?

和几年前相比,现在的浏览器指纹检测主要有三大升级方向:

1、更底层。

检测已经从表层参数,深入到 Canvas 噪声、WebGL 渲染细节,甚至是 JS 执行微差异。

2、更联动。

IP、浏览器指纹、行为轨迹会被综合判断,不再是单点风控。

3、更动态。

不只是“你是谁”,而是“你是不是一直是同一个人”。频繁变化的指纹,反而更危险。

这也是为什么很多人用了不合适的工具,结果死得更快。

三、如何判断你的浏览器指纹是否安全?

在调整之前,建议先做指纹查询和检测。

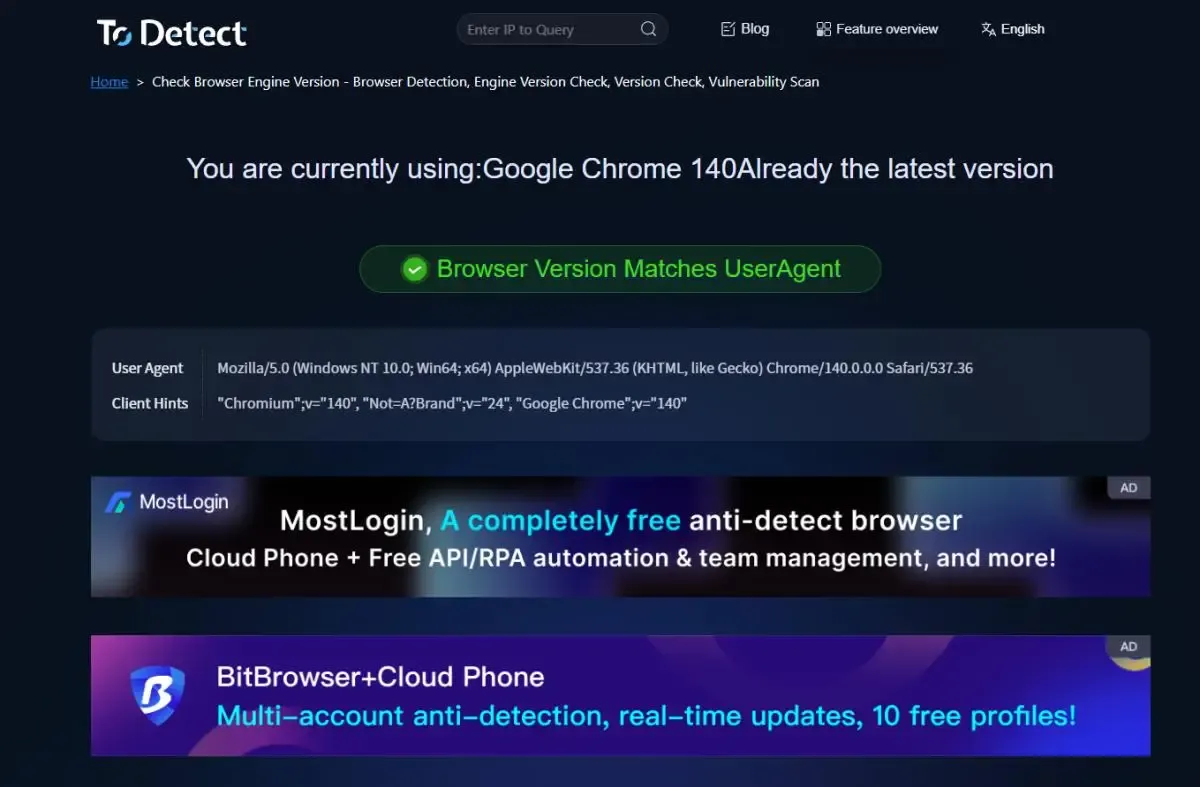

比如可以借助 ToDetect 指纹查询工具,快速查看当前浏览器指纹的暴露情况,包括:

• Canvas / WebGL 是否唯一

• 指纹相似度评分

• 是否存在高风险参数

• 与常见用户环境的差异程度

通过这类工具,你至少能知道:自己问题出在哪里,而不是盲目修改。

四、稳定应对新算法的几个核心思路

1、一个账号,对应一个固定的浏览器指纹环境

这是最容易被忽视、但最重要的一点。现在的平台已经不是只看你“现在像不像”,而是看你:

• 前后是不是同一个人

• 使用环境是否长期一致

如果你今天这个浏览器指纹,明天又换一套参数,即使都“看起来很干净”,在系统眼里也是异常行为。

正确做法是:

• 每个账号绑定一个独立的浏览器指纹环境

• 系统版本、浏览器版本不要频繁升级

• Canvas、WebGL 等核心参数保持长期一致

记住一句话:稳定本身,就是一种信任信号。

2、指纹不是越“干净”越好,而是越“合理”越安全

很多新手会追求极致隐藏,比如:

• Canvas 全部随机

• WebGL 直接屏蔽

• 字体列表压到极少

结果反而更危险。原因很简单:真实用户的浏览器,本身就是“有特征的”,而不是一片空白。

新一代浏览器指纹识别算法,更擅长识别“过度伪装”的环境。更稳的思路是:

• 保留常见指纹特征

• 只处理明显暴露或冲突的参数

• 保证各项参数之间逻辑一致

比如:Windows 系统 + Chrome 浏览器 + 常见分辨率 + 常见字体组合,本身就比“极端精简指纹”更安全。

3、浏览器指纹、IP、系统环境必须匹配

这是很多账号翻车的隐形雷区。举个最常见的例子:

• 美国住宅 IP

• 中文操作系统

• 亚洲时区

• 浏览器语言却是英文

单看每一项都没问题,但组合在一起,就非常不合理。

新算法的判断逻辑是“整体画像”,而不是单点检测。建议你在搭建浏览器指纹环境时,重点检查:

• IP 所在国家 ≈ 时区

• 系统语言 ≈ 浏览器语言

• 设备类型 ≈ 行为习惯

只要逻辑说得通,系统通常不会深挖。

4、不要频繁“重置环境”,这是高风险操作

很多人一出问题就喜欢:重装浏览器、重建指纹、重新导入账号。

在老算法时代可能还能救一救,但现在这种操作,非常容易被记录为异常行为链路。

如果账号已经绑定过某个浏览器指纹环境,系统往往已经建立了关联模型。更稳的做法是:

• 尽量在原环境中微调

• 只修复问题参数

• 避免短时间内多次大改

新算法更看重“行为连续性”,而不是你是不是“第一次来”。

5、定期做浏览器指纹检测,而不是靠感觉

很多人到现在还在“凭经验判断安全性”,这是很危险的。平台在升级,你的经验可能已经过期了。

建议养成一个习惯:环境搭好后,先检测,再使用。

使用 ToDetect 指纹查询工具,你可以清楚看到:

• 当前浏览器指纹是否过于唯一

• 哪些参数存在高风险

• 是否存在明显异常组合

• 指纹稳定性是否达标

通过这种方式,你是在用数据对抗算法,而不是靠猜。

写在最后

浏览器指纹检测越来越强,其实并不是在“针对谁”,而是在筛选更真实、更稳定的用户环境。与其和算法硬刚,不如顺着它的逻辑来。

总结一句话:浏览器指纹检测变强并不是坏事。平台只是从“粗筛选”,进化成了“精画像”。真正被淘汰的,往往不是技术不够,而是环境不合理、逻辑不自洽。

只要你明白浏览器指纹识别的底层逻辑,重视浏览器指纹环境的稳定性,避免过度伪装,再配合 ToDetect 指纹查询工具,绝大多数风控问题都是可以提前发现、提前规避的。

广告

广告