你的Chrome浏览器可能偷偷泄露真实位置!3步自查DNS泄露

我们身边每天很多人都在用Chrome浏览器,但很少有人注意到一个隐藏的问题——DNS泄露。以为只要连上代理就万事大吉,实际上浏览器里的某些设置可能会直接暴露你的真实DNS。

简单来说就是即便你的流量走了代理,你的浏览器可能还是悄悄告诉别人你真正的位置和访问网站的情况。

接下来就让小编教大家如何在 Chrome 浏览器防 DNS 泄露、做好 DNS 泄露防护,顺便看看浏览器指纹检测怎么查,让你的上网隐私更稳一点。

一、什么是DNS泄露?为什么要重视

DNS就是“互联网的电话簿”。当你访问一个网站时,比如输入网址,电脑需要先通过DNS服务器把域名解析成IP地址,然后才能连接网站。

但在某些情况下,浏览器可能仍然使用本地网络的DNS服务器进行解析,这就叫DNS泄露。

DNS泄露可能带来几个问题:

• 暴露你的真实网络位置

• ISP可以看到你访问过哪些网站

• 降低代理或VPN的隐私保护效果

• 可能导致部分网站出现访问异常

所以,很多做隐私保护或者跨境网络工作的用户,都会定期做DNS泄露测试来确认自己的环境是否安全。

二、Chrome浏览器为什么容易出现DNS泄露

很多人不知道,Chrome本身就有一套独立的DNS机制。简单说就是你的流量走代理,但DNS解析却没有走代理。

这样一来,网站或者网络服务商就有机会看到你的真实DNS来源。

另外,还有几个Chrome特性也可能导致DNS泄露,比如:

DNS预解析(DNS Prefetch)

• 网络预测服务

• QUIC协议

• WebRTC

这些功能本身是为了提高浏览速度,但如果没有正确配置,就可能造成隐私问题。

三、Chrome浏览器防DNS泄露的设置实操步骤

1. 关闭Chrome安全DNS

打开浏览器:设置 → 隐私与安全 → 安全 → 使用安全DNS。

如果你在使用代理或IP工具,建议关闭这一项,避免Chrome绕过系统DNS。

2. 关闭DNS预解析

在Chrome地址栏输入:chrome://settings/security

关闭预加载页面以提升浏览速度,这样可以减少DNS预解析行为。

3. 禁用WebRTC泄露

WebRTC是很多浏览器隐私问题的来源,它可能直接暴露真实IP。

解决方法有两个:

• 安装WebRTC控制插件

• 使用浏览器隐私扩展

很多做Chrome防DNS泄露配置的用户都会顺手关闭WebRTC。

4. 使用系统级DNS

如果条件允许,可以把系统DNS改成:

• Cloudflare DNS

• Google DNS

• 或者代理提供的DNS

这样也能减少DNS泄露风险。

四、为什么建议定期做浏览器环境检测

现在的网站检测能力越来越强,仅仅隐藏IP已经不够。很多平台会结合:

• DNS信息

• 浏览器指纹

• WebRTC

• TLS指纹

进行综合识别。

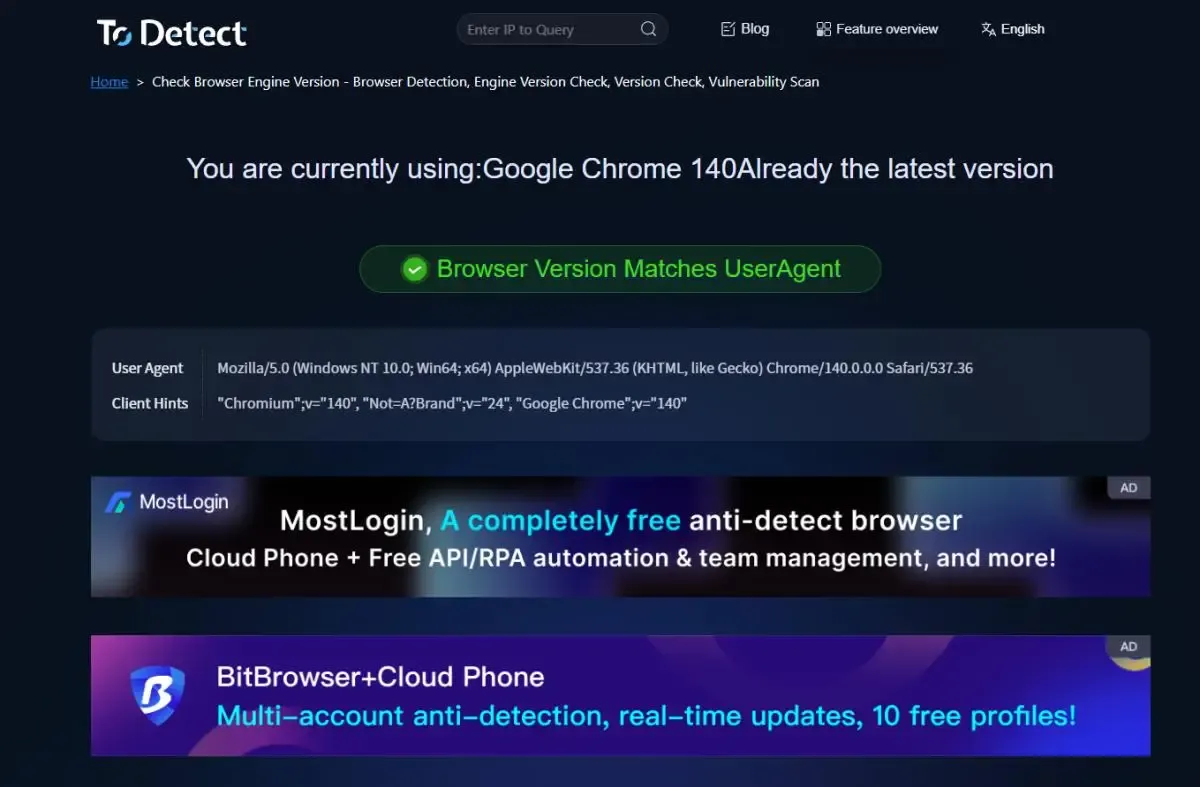

因此建议大家养成一个习惯:定期做浏览器指纹检测和DNS泄露测试。像 ToDetect 指纹查询工具可以快速查看:

• DNS是否泄露

• IP是否真实

• 浏览器指纹是否唯一

• 是否存在隐私风险

这样在使用代理或隐私浏览环境时,也能更放心。

总结

很多人以为隐私问题只和IP工具有关,但实际上浏览器设置同样会影响网络隐私。尤其是Chrome这种功能丰富的浏览器,一些默认开启的优化功能,反而可能造成DNS泄露。

通过 DNS泄露测试、关闭危险选项、配合 ToDetect 指纹查询工具 检查环境,你就能大幅降低被“曝光”的风险。

别等泄露发生了才慌,赶紧动动手,调整你的 Chrome 设置,把 DNS泄露防护 和 浏览器指纹检测做好。安全上网,其实可以很简单。

广告

广告