Canvas指纹和WebRTC泄露有什么区别?一文看懂被追踪与防护方法

当下的互联网环境,隐私泄露早就不只是密码和Cookie的问题了,更隐蔽的是你看不见、摸不到的“数字指纹”。

最典型的就是 Canvas指纹 和 WebRTC泄露,很多人可能听说过,但不清楚这它俩有什么区别也不知道如何去做好防护。

接下来就让小编给大家讲清楚Canvas指纹和WebRTC泄露的区别,再分享一些非常有效的防护方法。

一、什么是Canvas指纹?为什么越来越常见

Canvas指纹是一种通过浏览器绘图功能生成“唯一标识”的技术。

• 由于不同设备、显卡、字体、驱动甚至系统设置都会影响渲染效果,这个结果几乎是“独一无二”的。

• 这也是为什么很多网站开始依赖 Canvas指纹检测来识别用户,而不是传统的Cookie。

换句话说,即使你开启了无痕模式,只要浏览器环境没变,你还是可能被识别出来。

二、WebRTC泄露是什么?问题出在哪

相比Canvas指纹,WebRTC泄露 更偏向“信息暴露”而不是“识别”。

WebRTC在建立连接时,可能会暴露你的真实IP地址(包括内网IP和公网IP),即使你使用了IP工具也可能失效。

这就意味着你以为自己在“匿名上网”,其实IP已经暴露,一些网站可以绕过代理直接获取真实地址。

三、Canvas指纹 vs WebRTC泄露:核心区别

| 对比维度 | Canvas指纹 | WebRTC泄露 |

|---|---|---|

| 技术本质 | 基于浏览器渲染差异生成唯一标识 | 基于网络通信机制暴露真实IP |

| 核心用途 | 用于识别用户身份(设备指纹) | 用于获取用户真实网络地址 |

| 是否唯一 | 高唯一性,几乎每台设备不同 | 不唯一,只是暴露IP信息 |

| 是否可跨站追踪 | 可以,被广泛用于跨站跟踪 | 不直接用于跟踪,但可辅助识别 |

| 用户感知 | 几乎无感,后台静默执行 | 无明显感知,但风险更直接 |

| 依赖环境 | 显卡、系统、字体、浏览器等 | 浏览器网络配置、WebRTC功能 |

| 与Cookie关系 | 可完全替代Cookie | 与Cookie无直接关系 |

| 主要风险 | 长期跟踪、用户画像、账号关联 | IP暴露、地理位置泄露、代理失效 |

| 防护难度 | 较高,需要干扰或伪装指纹 | 较低,可以直接关闭WebRTC |

| 常见防护方式 | 指纹干扰插件、隐私浏览器、指纹隔离 | 禁用WebRTC、使用扩展拦截 |

| 在浏览器指纹检测中的作用 | 核心组成部分之一 | 辅助信息来源 |

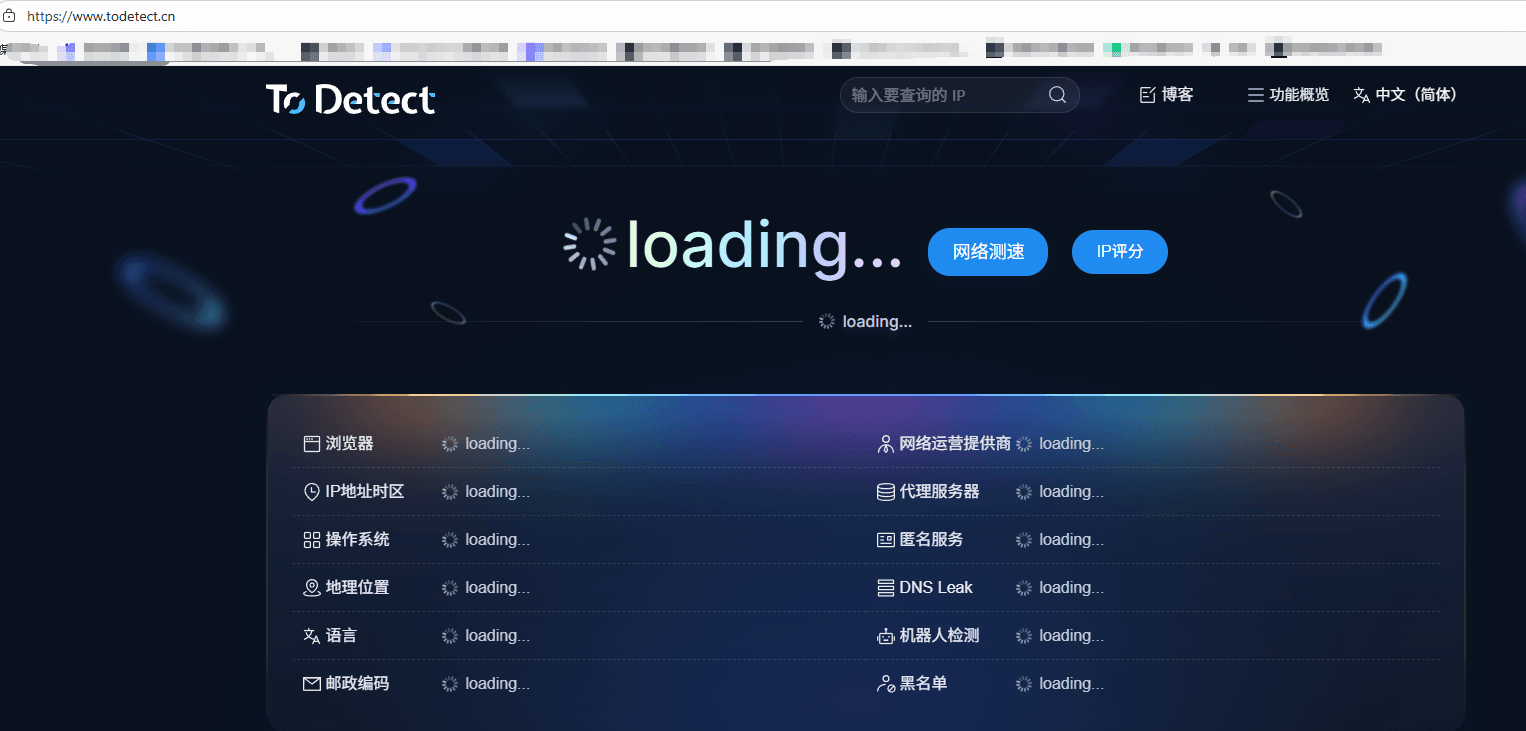

| 检测方式 | Canvas指纹检测工具(如ToDetect) | WebRTC泄露检测工具 |

四、如何检测自己是否被追踪

如果想知道自己当前的风险情况,可以从以下几个方向入手:

1. Canvas指纹检测

查看不同网站生成的Canvas结果是否一致,如果一致性很高,说明你容易被识别。

2. WebRTC检测

检查浏览器是否暴露真实IP,尤其是在使用VPN时。

3. 综合指纹检测

借助像 ToDetect 这样的工具,评估整体指纹唯一性。

五、Canvas指纹/WebRTC泄露实用防护方法(重点)

1. 关闭或限制 WebRTC(防止真实IP暴露)

WebRTC泄露主要是因为绕过代理直接暴露你的真实IP。所以要优先处理它。

• Chrome / Edge 用户:可以通过安装扩展(如“WebRTC Leak Prevent”)来限制IP暴露。

• Firefox 用户:在地址栏输入 about:config、搜索 media.peerconnection.enabled,设置为 false。

进阶建议:使用支持“代理隔离”的浏览器环境(比如每个窗口独立网络)、搭配高质量IP工具。

2. 干扰 Canvas 指纹(而不是简单关闭)

很多人第一反应是“直接禁用Canvas”,但很多平台会依赖Canvas,直接关闭会导致页面异常。

更合理的做法是用指纹浏览器(如比特浏览器)、安装插件(Canvas Defender / Canvas Blocker),让每次渲染结果产生微小变化。

这样即使平台进行 Canvas指纹检测,得到的结果也不一致,从而无法稳定识别你。

3. 控制整体浏览器指纹(核心思路)

真正的追踪并不是只靠Canvas,而是整套 浏览器指纹检测 体系。

大家要重点关注:浏览器版本、操作系统、分辨率、字体列表、时区 / 语言。

问题关键:不是单纯的“隐藏”,而是让你“不要太独特”。

优化建议:

• 使用主流浏览器版本(不要太老或测试版)

• 避免安装过多奇怪插件

• 保持系统环境“像普通用户”

4. 使用指纹隔离方案(适合进阶用户)

如果你的需求更高(比如多账号、跨境业务),可以考虑“环境隔离”。

常用方法:

• 多浏览器配置(不同用户配置文件)

• 虚拟机 / 容器环境

• 专门的防关联浏览器

这些方法的核心就是👉 每个环境都有独立的Canvas指纹、IP、设备信息。

5. 定期检测指纹暴露情况(很多人忽略)

很多人设置完就不管了,其实这是个误区。

因为浏览器更新会改变指纹、插件更新会影响识别结果、系统升级也会带来变化。

建议定期用ToDetect做一次检测,如果检测结果显示“高度唯一”,说明你仍然容易被追踪,需要进一步调整。

六、Canvas指纹/WebRTC泄露常见问题解析

1. Canvas指纹可以被完全关闭吗?

不能完全关闭,但可以“干扰”。

可以通过插件或隐私浏览器对Canvas指纹进行随机化处理,让 Canvas指纹检测 结果不稳定,从而降低被追踪的概率。

2. 用了IP工具为什么还会出现WebRTC泄露?

因为IP工具只代理流量,但WebRTC可能绕过代理直接获取本地IP。

解决方法是手动关闭浏览器中的WebRTC功能,或者使用扩展工具进行限制,否则即使开了IP工具也可能暴露真实IP。

3. 浏览器指纹检测真的比Cookie更难防吗?

是的,难度更高。传统Cookie可以删除,但浏览器指纹检测(包括Canvas指纹、字体、分辨率等)是基于设备特征生成的,很难彻底“清除”。

4. ToDetect工具检测出来“唯一性高”是怎么回事?

当 ToDetect 检测结果显示指纹唯一性高,意味着你的设备特征组合比较“稀有”,在平台看来更容易被锁定。建议通过指纹干扰、环境隔离等方式降低唯一性。

总结:如何正确理解与防护

无论是 Canvas指纹 还是 WebRTC泄露,本质上就是一个让你变得“可识别”,一个让你变得“可定位”。

在“浏览器指纹时代”,隐私保护不再是隐藏自己,而是让自己不容易被识别成高唯一性。

当然还可以关闭WebRTC泄露风险、干扰Canvas指纹、定期检测(如ToDetect工具),还是能很大程度上降低被追踪的概率。